Von: Conrado Gouvêa

Es gibt viele Spekulationen darüber, wie Telegrammnachrichten von Moros Handy wurden erhalten. Eine genauere Beschreibung des wahrscheinlichsten Szenarios konnte ich allerdings nicht finden. Bei der Recherche zu diesem Thema und Tests mit Telegram bin ich zu dem Schluss gekommen, dass dieses Szenario auf der folgenden Besonderheit von Telegram beruht:

Alle Ihre Telegram-Konversationen werden in der Cloud gespeichert (mit Ausnahme von geheimen Chats, die ich später erkläre). Wenn Sie Telegram auf einem neuen Handy installieren und sich mit einer bestimmten Telefonnummer authentifizieren, Es ist möglich, auf alle Gespräche des Besitzers dieser Nummer zuzugreifen.

So funktioniert die Telegram-Authentifizierung

Wenn Sie Telegram auf Ihrem Telefon installieren, werden Sie aufgefordert, Ihre Telefonnummer einzugeben. Nach der Eingabe sendet der Telegram-Server einen 5-stelligen Code per SMS an diese Nummer

Wenn Ihr Mobiltelefon die SMS empfängt, wird sie von Telegram gelesen und der Code an den Server gesendet, der dann sicherstellt, dass Sie wirklich der Besitzer dieser Telefonnummer sind.

Dies ist die einzige Form der Authentifizierung für Telegram. (außer wenn die Zwei-Faktor-Authentifizierung aktiviert ist, wie ich unten erkläre). Wenn Sie auf einer Mobiltelefonnummer eine SMS empfangen können, können Sie sich beim Telegram-Konto dieser Nummer anmelden.

Es gibt noch ein weiteres Detail: Wenn Sie Telegram auf Ihrem PC oder einem anderen Mobiltelefon installieren, wird der Code an das auf Ihrem ursprünglichen Mobiltelefon installierte Telegram gesendet, wie unten dargestellt. Wenn Sie möchten, können Sie den Versand der SMS aber auch erzwingen.

Wie sich ein Angreifer bei Ihrem Telegramm authentifizieren kann

Sie verwenden Telegram seit Monaten, chatten mit Ihren Kontakten und sammeln einen ganzen Verlauf an. Alle diese Konversationen werden auf Telegram-Servern gespeichert. Aber was muss ein Angreifer tun, wenn er auf alle diese Gespräche zugreifen möchte?

Der Angreifer muss Zugriff auf Ihre Mobilfunkleitung haben, um eine SMS an Ihre Nummer zu empfangen, oder er muss den an Ihre Nummer gesendeten Bestätigungscode erhalten.

Der Angreifer installiert Telegram, informiert die Ihre Telefonnummer, und der Telegram-Server sendet den Code per SMS an Ihre Telefonnummer. Wenn er den Code erhält, hat der Angreifer Zugriff auf alle Ihre Nachrichten.

Wie gelangt der Angreifer an den Code? Es gibt zwei wahrscheinlichste Methoden.

SIM-Tausch: Nummer auf neuen Chip übertragen

Mitarbeiter von Telefongeschäften erhalten eine Telefonnummer auf einen neuen Chip übertragen. Das ist auch nicht weiter verwunderlich: Wird Ihr Handy gestohlen, können Sie Ihren Anschluss ohne größere Probleme auf eine neue SIM-Karte übertragen.

Wenn der Angreifer beispielsweise Kontakt zu einem Mitarbeiter eines Telefonladens hat, kann er den Mitarbeiter auffordern (oder dafür bezahlen), seine Nummer auf einen Chip im Besitz des Angreifers zu übertragen. Der Angriff besteht also aus:

1 . Der Angreifer überträgt Ihre Nummer auf seinen Chip;

2. Der Angreifer installiert Telegram auf einem Mobiltelefon mit diesem Chip, erhält den Authentifizierungscode und authentifiziert sich;

3. Der Angreifer erhält Zugriff auf alle Ihre Gespräche.

Diese Art von Angriff ist üblich e wurde mehrfach in den Medien berichtet, obwohl es im Allgemeinen dazu verwendet wird, damit sich der Angreifer als das Opfer ausgibt, um einen seiner Kontakte zu betrügen.

Der Nachteil dieses Angriffs ist, dass Ihr Handy das Signal verliert (schließlich wurde Ihre Nummer auf das Handy des Angreifers übertragen) und Sie bemerken möglicherweise, dass der Angriff stattfindet.

Das Interessante ist das anscheinend ist Moro das wirklich passiert, wie berichtet. Allerdings behauptet The Intercept, die Nachrichten schon lange vorher erhalten zu haben. Aber wenn es einmal passiert ist, könnte es auch noch andere Male passiert sein.

Social Engineering: Erhalt des Authentifizierungscodes

Eine andere Möglichkeit besteht darin, dass der Angreifer Telegram installiert, auf den Authentifizierungscode wartet, der an den dein Mobiltelefon, und Sie irgendwie davon überzeugen, ihm den Code zurückzusenden.

Dies kann durch „Social Engineering“ oder die böse alte golpe.

Ein Beispiel: Sobald die SMS versendet ist, schickt Ihnen der Angreifer eine E-Mail mit etwas wie „Telegram – regelmäßige Sicherheitsüberprüfung“, mit einem Link zu einem Formular, in dem Sie aufgefordert werden, den gerade erhaltenen Code einzugeben. Sie, abgelenkt, glauben, dass die E-Mail tatsächlich von Telegram stammt, füllt das Formular mit dem Code aus und klickt auf „OK“. Das Formular sendet den Code jedoch an den Angreifer, der die Authentifizierung abschließen kann.

Hätte der Angriff erkannt werden können?

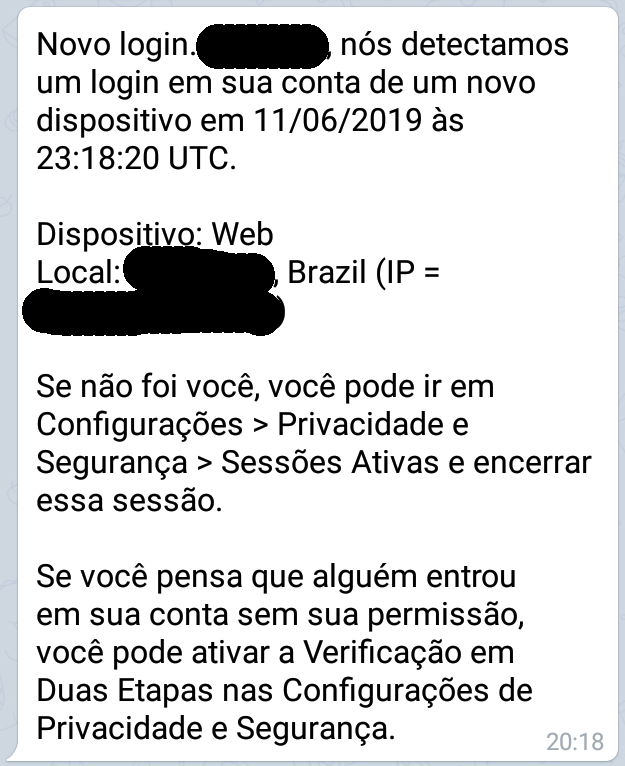

Im Szenario des SIM-Austauschs hätte Moros (oder Dallagnols) Mobiltelefon das Signal verloren (Anrufe könnten weder getätigt noch empfangen werden). Darüber hinaus hätte Moros Telegram in beiden Szenarien eine Nachricht mit dem Authentifizierungscode erhalten (wie erwähnt, wenn Sie bereits eine Telegram-Installation haben, wird der Code an die alte Installation gesendet, bevor er per SMS gesendet wird). Und wenn es dem Angreifer gelungen wäre, sich zu authentifizieren, hätte Moros Telegram eine Benachrichtigung erhalten, dass eine neue Anmeldung stattgefunden habe, mit Angabe des Standorts und der IP des Angreifers:

Also ja, der Angriff hätte erkannt werden können. Wenn Ihr Mobiltelefon jedoch in den frühen Morgenstunden das Signal verliert, ist dies möglicherweise unbemerkt geblieben. Was die Warnungen betrifft, so ist bekannt, dass Sicherheitswarnungen werden in 90 % der Fälle ignoriert. Es ist daher nicht unwahrscheinlich, dass Moro die Warnungen aus Unaufmerksamkeit oder Unwissenheit nicht beachtete.

Hätte der Angriff verhindert werden können?

Wahrscheinlich.

Telegram verfügt über die Funktion „geheime Chats”. Bei der Kommunikation mit jemandem in einem geheimen Chat werden Nachrichten verschlüsselt, sodass nur der Absender kann sie entziffern (die „Ende-zu-Ende“-Verschlüsselung). Auf diese Weise könnte Telegram die Konversation nicht in der Cloud speichern, selbst wenn es dies wollte. Gruppenchats unterstützen diese Funktion jedoch nicht. (und ein Teil der durchgesickerten Nachrichten von Moro stammten von Gruppen).

Darüber hinaus verfügt Telegram über die Funktion Zwei-Faktor-Authentifizierung. Wenn Sie diese Funktion aktivieren, geben Sie ein senha die mit Ihrer Telefonnummer verknüpft ist. Um Telegram auf einem anderen Gerät zu installieren, müssen Sie dieses Passwort eingeben.. Ohne sie wäre der Angreifer nicht in der Lage, die Nachrichten zu authentifizieren und abzurufen. (Beachten Sie jedoch, dass er, wenn er wirklich gut im Social Engineering ist, auch an das Passwort gelangen könnte – in dem Beispiel, das ich zuvor gegeben habe, könnte das Formular ein Feld für das Passwort enthalten.)

Ist Telegram schuld?

Ja.

Bei der Installation von Telegram erhält der Benutzer keine Hinweise zu Sicherheitsfunktionen. Die überwiegende Mehrheit der Telegram-Benutzer hat keine Ahnung, dass alle ihre Unterhaltungen auf den Servern von Telegram gespeichert werden.. Die meisten Leute kennen den Unterschied zwischen normalen und geheimen Chats nicht.

Zum Vergleich: Auf WhatsApp alle Chats sind „geheim“. Die gesamte Kommunikation erfolgt mit Ende-zu-Ende-Verschlüsselung. Auf den WhatsApp-Servern befinden sich keine Kopien der Gespräche seiner Benutzer. WhatsApp kann dem gleichen SIM-Swap- oder Social-Engineering-Angriff ausgesetzt sein (die Authentifizierung ist praktisch identisch mit der von Telegram). Wenn es dem Angreifer jedoch gelingt, sich zu authentifizieren, hat er keinen Zugriff auf Ihre alten Konversationen.

(WhatsApp sichert Ihre Unterhaltungen optional auf Google Drive oder iCloud; aber wenn der Angreifer sie bekommen will, benötigt er Ihr Google- oder Apple-Passwort.)

Auf diese Weise, Es gibt keinen Grund, warum Telegram nicht einfach geheime Chats verwenden sollte.

Ich habe mehrfach das Argument gelesen, dass es in der Verantwortung des Benutzers liege, Telegram richtig zu verwenden. Doch wie wir sehen, gibt es viele Opfer der schlechten Sicherheitsentscheidungen von Telegram. Unter Informationssicherheitsexperten besteht zunehmend Einigkeit darüber, dass Software standardmäßig sicher sein sollte und dass es nicht zielführend ist, den Benutzern die Schuld zu geben.