Introduzione: l'inevitabile cambiamento crittografico

La transizione alla crittografia post-quantistica (PQC) è un imperativo per la sicurezza nazionale odierna. L'avvento dei computer quantistici crittograficamente rilevanti (CRQC) rappresenta un cambiamento di paradigma fondamentale, che renderà obsoleta la crittografia a chiave pubblica fondamentale che protegge praticamente tutte le comunicazioni digitali sensibili e i dati archiviati. Non si tratta di un rischio remoto e teorico, ma di una realtà imminente che richiede un'immediata pianificazione strategica e un'azione da parte dei leader dei settori pubblico e della difesa.

Il principale catalizzatore di questa urgenza è l'insidiosa minaccia del principio "Harvest Now, Decrypt Later" (HNDL). Gli avversari a livello statale stanno attivamente acquisendo e archiviando enormi quantità di dati crittografati, inclusi segreti di Stato, piani di difesa, risorse di intelligence e comunicazioni di infrastrutture critiche, con la piena aspettativa di decifrare questa miniera di informazioni una volta che un computer quantistico sufficientemente potente sarà operativo. Per qualsiasi dato con un requisito di segretezza a lungo termine, la vulnerabilità non è un problema futuro; la compromissione è, di fatto, già iniziata.

In risposta a questa minaccia esistenziale, la comunità crittografica globale, guidata dal National Institute of Standards and Technology (NIST) statunitense, ha avviato un processo collaborativo pluriennale per sviluppare e standardizzare una nuova generazione di algoritmi resistenti alla tecnologia quantistica. La finalizzazione dei primi standard PQC ufficiali nel 2024 segna l'inizio formale dell'era della migrazione globale, fornendo un set di strumenti crittografici stabili e verificati a livello internazionale che costituiranno il nuovo punto di riferimento per la sicurezza digitale.

Questo rapporto fornisce una roadmap strategica per i dirigenti del settore pubblico e della difesa per affrontare questa transizione complessa e mission-critical. Dimostra come l'ecosistema BruitBlanc di Kryptus offra un percorso pratico, certificato e sovrano non solo per raggiungere la resistenza quantistica, ma anche per costruire una base duratura di agilità crittografica, garantendo la sicurezza e la sovranità a lungo termine delle risorse digitali più critiche di una nazione.

Sezione 1: La minaccia quantistica alla sovranità nazionale

1.1. La fine dell'era della chiave pubblica: un rischio fondamentale

Per decenni, la sicurezza del mondo digitale si è basata su sistemi crittografici a chiave pubblica come RSA e la crittografia a curva ellittica (ECC). Questi algoritmi traggono la loro forza dalla difficoltà matematica di risolvere problemi come la fattorizzazione di numeri grandi o il calcolo di logaritmi discreti su computer classici. Tuttavia, lo sviluppo di computer quantistici su larga scala infrangerà radicalmente questo modello di sicurezza. Un algoritmo sviluppato nel 1994, l'algoritmo di Shor, è specificamente progettato per risolvere questi problemi matematici precisi con velocità esponenziale, rendendoli banali per un CRQC.

L'impatto di questa falla crittografica è sistemico e catastrofico. Compromette i pilastri fondamentali della fiducia digitale che sostengono quasi ogni aspetto delle moderne operazioni governative e di difesa:

Comunicazioni sicure: Il protocollo Transport Layer Security (TLS), che protegge praticamente tutto il traffico Internet, dai siti web sicuri alle chiamate API, si basa sulla crittografia a chiave pubblica.

– Reti private virtuali (VPN): IPsec e altri protocolli VPN utilizzati per proteggere l'accesso remoto e connettere le strutture governative dipendono da questi algoritmi vulnerabili.

– Firme digitali: I meccanismi che verificano l'autenticità e l'integrità degli aggiornamenti software, autenticano le identità degli utenti e garantiscono il non ripudio dei documenti ufficiali saranno falsificabili.

– Protezione dei dati: I dati classificati, sia in transito sulle reti che inattivi nei database, sono spesso protetti da sistemi di crittografia che utilizzano la crittografia a chiave pubblica per lo scambio di chiavi.

Il fallimento di questo fondamentale livello crittografico comporterebbe il crollo completo dell'infrastruttura di fiducia e sicurezza digitale da cui dipendono le nazioni moderne per funzionare in modo efficace e sicuro.

1.2. HNDL: Il pericolo attuale per i segreti a lungo termine

Sebbene la minaccia di un attacco attivo da parte di un futuro computer quantistico sia significativa, il pericolo più immediato e pressante è il vettore di attacco HNDL. A differenza di un attacco informatico convenzionale, spesso immediatamente rilevabile, l'HNDL è silenzioso, passivo e in atto ora. Gli avversari stanno esfiltrando e archiviando dati crittografati già oggi, creando una minaccia latente che si materializzerà solo tra anni.

Ciò altera il calcolo della gestione del rischio. I framework tradizionali di sicurezza informatica sono spesso orientati a rispondere a minacce immediate e osservabili. L'HNDL separa l'incidente di sicurezza (il furto di dati) dalle sue conseguenze (lo sfruttamento dei dati) con un ritardo significativo, potenzialmente di un decennio o più. Ciò crea un pericoloso punto cieco per i modelli di rischio, che potrebbero sottostimare gravemente il danno strategico a lungo termine subito oggi. Per un'organizzazione di difesa, il progetto di un sistema d'arma rubato e archiviato ora potrebbe portare a una vulnerabilità critica sul campo di battaglia tra un decennio: un rischio difficile da quantificare ma impossibile da ignorare.

Questa minaccia è particolarmente grave per i settori pubblico e della difesa, dove le informazioni hanno una durata di segretezza eccezionalmente lunga. Le strategie di sicurezza nazionale, i cablogrammi diplomatici, la ricerca e lo sviluppo militare, le identità delle risorse di intelligence e i dati sensibili dei cittadini devono spesso rimanere riservati per decenni. Dato che le transizioni crittografiche storiche hanno richiesto oltre 20 anni per essere completate, attendere che un CRQC diventi realtà prima di agire non è più una strategia praticabile.

Il riconoscimento di questa minaccia urgente è ora codificato nelle politiche governative ufficiali. Le iniziative della Cybersecurity and Infrastructure Security Agency (CISA) degli Stati Uniti, il Memorandum sulla Sicurezza Nazionale 10 (NSM-10) della Casa Bianca e le linee guida della National Security Agency (NSA) sottolineano il mandato formale del governo di avviare immediatamente la transizione del PQC.

1.3. Il processo di standardizzazione del NIST: forgiare le nuove difese

La strada da seguire è tracciata da uno sforzo di standardizzazione rigoroso, trasparente e globale guidato dal NIST. A partire dal 2015, il NIST ha avviato un concorso pubblico Selezionare e standardizzare la prossima generazione di algoritmi crittografici a chiave pubblica resistenti agli attacchi sia dei computer classici che di quelli quantistici. Questo processo pluriennale ha valutato 82 algoritmi candidati provenienti da 25 paesi, sottoponendoli a un attento esame pubblico da parte dei principali crittografi del mondo.

Migliori algoritmi selezionati si basano su diverse famiglie di problemi matematici, come quelli che coinvolgono reticoli strutturati e hash crittografici, che si ritiene siano computazionalmente difficili da risolvere sia per i computer classici che per quelli quantistici. I primi standard finalizzati includono:

– CRISTALLI-Kyber (standardizzati come ML-KEM): Per meccanismi di definizione delle chiavi, utilizzati per concordare in modo sicuro una chiave segreta condivisa su un canale non sicuro

– CRISTALLI-Dilitio (standardizzato come ML-DSA): Per le firme digitali, utilizzate per verificare l'autenticità e l'integrità dei dati e delle identità.

Questo processo di standardizzazione è un'impresa geopolitica cruciale. Stabilisce una base comune, non proprietaria e liberamente accessibile per la sicurezza digitale globale. Senza un tale standard, il mondo potrebbe trovarsi di fronte a un panorama crittografico frammentato di soluzioni "quantum-safe" concorrenti, proprietarie e non interoperabili. Ciò ostacolerebbe gravemente tutto, dal commercio internazionale alle operazioni di difesa di coalizione, che si basano su un livello condiviso e affidabile di comunicazione sicura. Gli standard del NIST garantiscono che il futuro della sicurezza digitale si basi sull'interoperabilità, un obiettivo strategico fondamentale per qualsiasi entità che operi in un contesto globale.

Sezione 2: L'ecosistema BruitBlanc: una base certificata per la resilienza quantistica

2.1. L'imperativo strategico di un nucleo sovrano e affidabile

Una migrazione PQC efficace e difendibile non può basarsi su affermazioni non verificate o su tecnologie proprietarie e "black-box". Per le organizzazioni del settore pubblico e della difesa, il nucleo crittografico della loro infrastruttura deve essere ancorato a certificazioni e standard verificabili e riconosciuti a livello internazionale. Questo è un requisito imprescindibile per creare fiducia, garantire la conformità e mitigare i rischi.

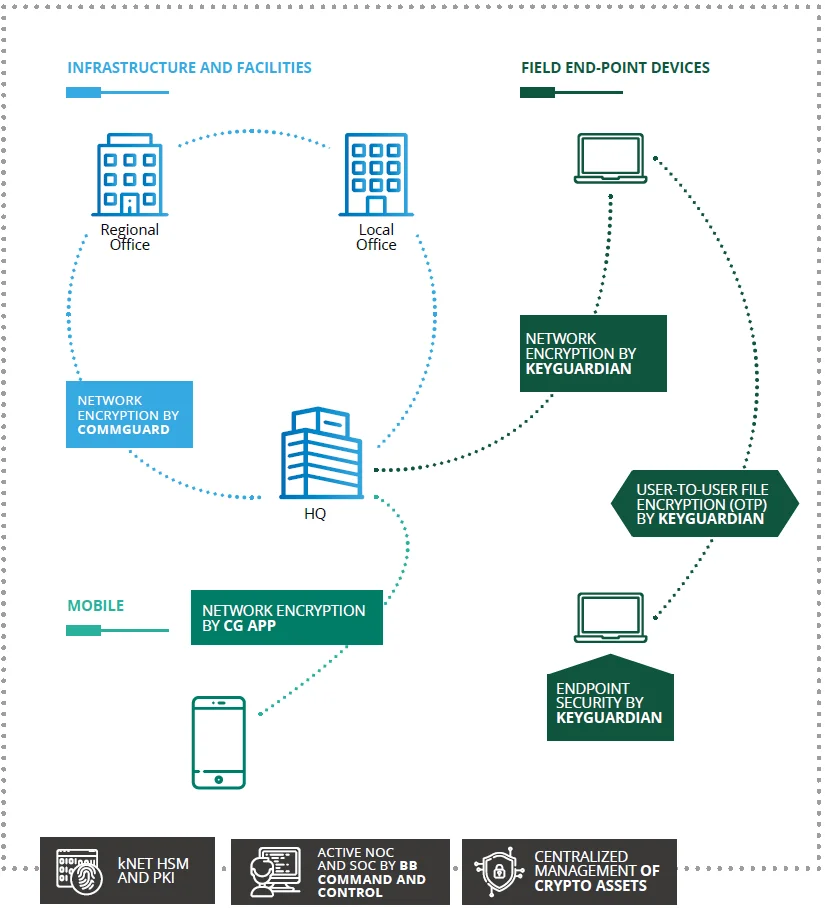

Migliori Kryptus BruitBlanc L'ecosistema è una suite integrata di soluzioni crittografiche hardware e software progettate per fornire questa base affidabile. Fondamentale per i clienti governativi e della difesa, è progettato come una soluzione sovrana, esplicitamente progettata per essere "libera dalle leggi di sorveglianza" imposte dai governi stranieri, garantendo che i dati più sensibili di una nazione rimangano sotto il suo controllo. I componenti dell'ecosistema, il modulo di sicurezza hardware (HSM) kNET, la crittografia di rete CommGuard e il criptocomputer portatile KeyGuardian, lavorano in sinergia per fornire una protezione end-to-end resistente ai quantum per i dati a riposo, in transito e all'endpoint.

Diagramma dell'infrastruttura BruitBlanc.

2.2. L'ancora di fiducia: kNET HSM

Migliori Kryptus kNET HSM È il cuore crittografico di una solida strategia di migrazione PQC. Funge da ambiente hardware dedicato e a prova di manomissione per l'intero ciclo di vita delle chiavi crittografiche: generazione, gestione, protezione e utilizzo. Funge da radice di attendibilità per l'intera infrastruttura di sicurezza, proteggendo la nuova infrastruttura a chiave pubblica (PKI) basata su PQC e proteggendo le applicazioni e i database critici in cui sono archiviati i dati.

L'HSM kNET è progettato per essere nativo PQC, con supporto esplicito per gli algoritmi post-quantistici ufficiali standardizzati dal NIST:

ML-DSA per firme digitali resistenti ai quanti.

ML-KEM per l'istituzione di chiavi resistenti ai quanti.

Più importante della semplice dichiarazione di supporto è la prova verificabile. L'affidabilità di kNET HSM è comprovata da una triade di certificazioni riconosciute a livello globale, ciascuna delle quali affronta un aspetto critico della garanzia della sicurezza.

Criteri comuni EAL4+: Questa certificazione, basata sullo standard internazionale ISO/IEC 15408, attesta una valutazione rigorosa, metodica e verificata in modo indipendente dell'architettura e delle funzioni di sicurezza dell'HSM. In particolare, è integrata con ALC_FLR.3, che garantisce un processo di distribuzione automatica e tempestiva e la registrazione degli utenti per la correzione dei difetti, una caratteristica di elevata affidabilità per il mantenimento della sicurezza a lungo termine. Per gli appalti pubblici e della difesa, una valutazione EAL4+ è spesso un requisito di base, il che significa che il prodotto è stato formalmente testato e ritenuto robusto contro aggressori esperti e metodici. Fornisce un'elevata garanzia che le affermazioni di sicurezza del prodotto siano solide e siano state convalidate da un laboratorio terzo accreditato.

– Validazione NIST CAVP per PQC: Questa è la prova fondamentale della corretta implementazione. Sebbene qualsiasi fornitore possa affermare di utilizzare gli algoritmi del NIST, il Cryptographic Algorithm Validation Program (CAVP) fornisce la conferma ufficiale del NIST che l'implementazione specifica di ML-DSA e ML-KEM all'interno dell'HSM kNET è matematicamente corretta e conforme allo standard pubblicato. Questa è una garanzia non negoziabile di conformità e interoperabilità, che elimina il rischio significativo di implementare un algoritmo difettoso o non standard che potrebbe contenere vulnerabilità nascoste.

FIPS 140-2 Livello 3: Questo standard del governo statunitense è un altro pilastro fondamentale della fiducia, specificamente focalizzato sulla sicurezza fisica del modulo crittografico. La certificazione di Livello 3 indica che l'HSM kNET integra solidi meccanismi di sicurezza fisica, tra cui funzionalità di tamper-evidence e di risposta attiva alle manomissioni, progettati per proteggere le chiavi crittografiche sensibili al suo interno da attacchi fisici. Questo livello di protezione fisica è essenziale per i dispositivi incaricati di proteggere le informazioni di sicurezza nazionale.

2.3. Protezione dei dati in transito: CommGuard Network Encryptor

Kryptus CommGuard (CG) è la protezione per i dati in movimento. Si tratta di una crittografia di rete ad alte prestazioni progettata per creare reti private virtuali (VPN) sicure e proteggere tutto il traffico IP che scorre tra la sede centrale, le sedi distribuite e le operazioni remote sul campo.

Per contrastare la minaccia quantistica ai dati in transito, CommGuard integra il supporto per ML-KEM, lo standard NIST per lo scambio di chiavi resistente ai quantum. L'implementazione di questo algoritmo segue lo stesso rigore richiesto dalla certificazione NIST CAVP ottenuta dall'HSM kNET, garantendo un deployment corretto e conforme. Ciò garantisce che i canali di comunicazione sicuri stabiliti da CommGuard siano protetti dagli attacchi di intercettazione attuali e futuri, comprese le campagne HNDL.

2.4. Proteggere l'Edge: KeyGuardian Portable Cryptocomputer

Kryptus KeyGuardian estende la sicurezza quantistica alla parte più vulnerabile e distribuita della rete: l'endpoint. Si tratta di un dispositivo di sicurezza hardware portatile, basato su USB, progettato per il personale sul campo, che protegge i computer portatili, consente l'accesso remoto sicuro alle reti protette da CommGuard e crittografa documenti e comunicazioni sensibili nel momento in cui vengono creati.

KeyGuardian offre un approccio unico a due livelli per la massima sicurezza. È progettato con ML-KEM algoritmo incorporato, lo standard NIST per lo scambio di chiavi resistente ai quanti, per garantire la sicurezza degli endpoint a prova di futuro. Allo stesso tempo, offre Blocco note monouso (OTP) Crittografia, un metodo teoricamente sicuro per le informazioni. A differenza della sicurezza computazionale, che dipende dalla difficoltà di un problema matematico, l'OTP è dimostrato indistruttibile da qualsiasi computer, indipendentemente dalla sua potenza: classica, quantistica o di altro tipo. Ciò fornisce un livello di sicurezza senza pari e a prova di errore per le comunicazioni classificate più sensibili di oggi, integrando la protezione lungimirante del PQC.

| Componente | Ruolo primario | Algoritmi PQC supportati |

| kNET HSM | Radice di fiducia crittografica; generazione e protezione delle chiavi PQC; gestione PKI; crittografia dei dati inattivi | ML-DSA, ML-KEM |

| CommGuard | Crittografia del traffico di rete (dati in transito); VPN sicure da sito a sito | ML-KEM |

| KeyGuardian | Sicurezza degli endpoint; Accesso remoto sicuro; Crittografia e firma dei documenti | ML-KEM (e OTP) |

La tabella seguente traduce queste certificazioni tecniche nel linguaggio della garanzia esecutiva, chiarendo il significato di ciascuna credenziale per la gestione del rischio organizzativo e la due diligence.

| Certificazione | Ente emittente/Standard | Cosa significa per la tua organizzazione |

| Criteri comuni EAL4+ | ISO / IEC 15408 | Fornisce un'elevata garanzia, verificata in modo indipendente, che l'architettura di sicurezza del prodotto sia solida e rigorosamente testata. L'inclusione di ALC_FLR.3 garantisce un processo di aggiornamenti di sicurezza tempestivi e automatici per la correzione dei difetti. Un requisito fondamentale per l'implementazione della tecnologia in ambienti governativi e di difesa ad alta sicurezza. |

| NIST CAVP (per PQC) | Istituto nazionale statunitense per gli standard e la tecnologia | Garantisce che l'implementazione dei nuovi algoritmi resistenti ai computer quantistici sia matematicamente corretta e conforme allo standard ufficiale del governo statunitense. Questa è una prova inderogabile di conformità e interoperabilità. |

| FIPS 140-2 livello 3 | Standard federale di elaborazione delle informazioni degli Stati Uniti | Conferma che l'hardware è dotato di una solida sicurezza fisica, inclusi meccanismi di sicurezza antimanomissione e di risposta alle manomissioni, per proteggere le chiavi crittografiche al suo interno. Essenziale per la protezione delle informazioni sulla sicurezza nazionale. |

Sezione 3: Una roadmap pratica per la migrazione in 4 fasi con Kryptus

3.1 Affrontare la sfida migratoria

È fondamentale riconoscere che la migrazione alla crittografia post-quantistica è una delle iniziative di sicurezza informatica più significative e complesse degli ultimi decenni. Non si tratta di un semplice esercizio di "patch and pray", ma di una revisione sistemica dell'infrastruttura di sicurezza fondamentale. Le organizzazioni devono prepararsi ad affrontare diversi ostacoli chiave:

– Impatto sulle prestazioni e sulle infrastrutture: I nuovi algoritmi PQC presentano spesso dimensioni delle chiavi e firme digitali significativamente maggiori rispetto ai loro predecessori classici. Ciò può aumentare le richieste in termini di larghezza di banda di rete, archiviazione dati e potenza di elaborazione, rendendo potenzialmente necessari aggiornamenti dell'infrastruttura di rete, dei server e dei dispositivi con limitazioni.

– Cambiamenti a livello sistemico e applicativo: La migrazione richiede l'aggiornamento dei protocolli di comunicazione principali, come TLS e IPsec, nonché la modifica di innumerevoli librerie software e applicazioni nell'intero stack tecnologico per supportare le nuove primitive crittografiche.

– Carenza di competenze crittografiche: A livello globale, vi è una marcata carenza di ingegneri e crittografi con esperienza pratica e concreta nell'implementazione corretta di algoritmi e protocolli PQC. Questa carenza di competenze comporta un rischio significativo di errori di implementazione e ritardi nei progetti.

– Sistemi frammentati e non documentati: Le grandi organizzazioni governative e di difesa spesso gestiscono ambienti IT vasti ed eterogenei, con un "inventario crittografico" caotico e scarsamente documentato. Questa frammentazione rende il compito iniziale di identificare semplicemente tutte le istanze di crittografia vulnerabili una sfida monumentale.

L'ecosistema Kryptus BruitBlanc è progettato non solo per fornire la tecnologia PQC necessaria, ma anche per creare un quadro strutturato che semplifichi e riduca i rischi di questo complesso processo di migrazione.

Fase 1: Scoprire e dare priorità – Creazione dell'inventario crittografico

Il primo passo fondamentale di qualsiasi migrazione PQC, come previsto dalle linee guida NIST e CISA, è la creazione di un inventario completo di tutti i sistemi, le applicazioni e i flussi di dati che utilizzano la crittografia a chiave pubblica. Un'organizzazione non può proteggere ciò che non sa di avere. Questo processo di discovery è fondamentale per comprendere l'intera portata dello sforzo di migrazione, identificare i sistemi mission-critical e stabilire le priorità della transizione in base alla sensibilità e al rischio dei dati.

Sebbene questo possa essere un compito arduo, il processo di pianificazione di un'implementazione strategica dell'ecosistema BruitBlanc impone intrinsecamente un approccio strutturato a questo inventario. Designando l'HSM kNET come futura autorità centrale per i certificati digitali basati su PQC e la gestione delle chiavi, le organizzazioni sono costrette a identificare i sistemi, le applicazioni e gli endpoint di rete critici che dovranno fidarsi e interagire con questa nuova radice di attendibilità. Questa fase di pianificazione avvia efficacemente il processo di individuazione in modo gestito e dall'alto verso il basso, concentrandosi innanzitutto sulle risorse più critiche che richiedono il massimo livello di sicurezza.

Fase 2: Rafforzare il core: proteggere la radice di fiducia con kNET HSM

Il punto più logico e sicuro per avviare la migrazione attiva è il cuore stesso dell'infrastruttura crittografica: la generazione, la protezione e la gestione delle chiavi. L'implementazione dell'HSM kNET certificato e compatibile con PQC come nuova radice di attendibilità crittografica è la mossa fondamentale che consolida l'intera strategia di migrazione.

Questo passaggio affronta direttamente la sfida critica della gestione frammentata delle chiavi. In molte organizzazioni, le chiavi crittografiche vengono generate e archiviate in modo decentralizzato e incoerente tra diverse applicazioni e sistemi. Impostando l'HSM kNET come fonte centrale e autorevole per tutte le nuove chiavi e certificati PQC, un'organizzazione crea una "fonte di verità unica" per le sue risorse più sensibili. Questo impone ordine al caos crittografico e stabilisce una testa di ponte sicura da cui il resto della migrazione può essere ampliato in modo sicuro e metodico. Tutti i nuovi sistemi abilitati per PQC trarranno la loro fiducia crittografica da questo nucleo consolidato, certificato e gestito centralmente.

Fase 3: Proteggere le arterie – Proteggere i dati in transito con CommGuard

Una volta protetto il nucleo crittografico, la priorità logica successiva è proteggere i dati che fluiscono tra sedi sicure. Ciò comporta un'implementazione graduale della crittografia di rete CommGuard sui collegamenti di comunicazione critici, come quelli che collegano la sede centrale agli uffici regionali, ai data center e ai siti operativi chiave.

Questa fase è il momento ideale per implementare un approccio ibrido PQ/tradizionale per garantire una transizione fluida. Durante il periodo di migrazione, molti sistemi non saranno ancora abilitati al PQC. Uno schema di scambio di chiavi ibrido consente a CommGuard di stabilire un canale sicuro utilizzando sia un algoritmo classico (come le curve ellittiche) sia un algoritmo PQC (ML-KEM) in parallelo. La chiave di sessione finale viene derivata da entrambi i calcoli, garantendo che la connessione sia almeno altrettanto sicura quanto la crittografia comprovata odierna, aggiungendo al contempo resistenza agli attacchi quantistici. Questo approccio riduce i rischi, previene le interruzioni del servizio e garantisce la retrocompatibilità e l'interoperabilità con i sistemi legacy che non sono ancora stati aggiornati.

Diagramma in 6 fasi del meccanismo a chiave ibrida CommGuard.

Fase 4: estendere fino all'edge: protezione degli endpoint con KeyGuardian

La fase finale della roadmap consiste nell'estendere la protezione quantistica alle risorse più distribuite e spesso più vulnerabili: gli endpoint utilizzati dal personale sul campo. Ciò comporta l'implementazione di dispositivi di sicurezza portatili KeyGuardian a lavoratori da remoto, diplomatici, agenti sul campo e altri utenti mobili.

Questo passaggio completa la catena di sicurezza end-to-end. Con KeyGuardian, i dati sono protetti fin dal momento della loro creazione su un dispositivo endpoint, protetti da CommGuard durante il loro percorso in rete e infine protetti a riposo in database e applicazioni che traggono la loro sicurezza dall'HSM kNET. In questo modo si ottiene una sicurezza operativa end-to-end a prova di quantum, completa e a prova di quantum, in tutto il sistema, dal data center centrale fino all'edge operativo più remoto.

| Sfida della migrazione | Impatto tipico | La soluzione BruitBlanc |

| Mancanza di competenza PQC | Rischio di implementazione errata, ritardi nei progetti, introduzione di nuove vulnerabilità. | kNET HSM fornisce una soluzione hardware certificata e chiavi in mano con algoritmi convalidati NIST CAVP, eliminando la profonda complessità crittografica e garantendo un'implementazione corretta fin dalla progettazione. |

| Aggiornamenti hardware/HSM | Costi elevati e interruzioni nella sostituzione degli HSM legacy non progettati per le caratteristiche prestazionali PQC. | kNET HSM è un HSM moderno, nativo PQC, progettato per questa transizione, che offre un percorso di aggiornamento chiaro con funzionalità come gli HSM virtuali per il consolidamento conveniente dei servizi crittografici. |

| Gestione delle chiavi frammentate | Nessuna visibilità o controllo centrale, il che rende la migrazione sistematica caotica e soggetta a lacune. | L'implementazione di kNET HSM come Root of Trust centrale (fase 2) stabilisce un core crittografico unificato, risolvendo la frammentazione alla fonte e fornendo un singolo punto di gestione e controllo. |

| Interoperabilità durante la transizione | È necessario supportare contemporaneamente sia i sistemi abilitati PQC sia quelli legacy senza interrompere la connettività. | Il supporto di CommGuard per le modalità di scambio di chiavi ibride consente un'implementazione graduale, garantendo che le nuove reti abilitate PQC possano comunque comunicare in modo sicuro con i sistemi legacy. |

| Proteggere le operazioni sul campo | Estendere la protezione ad alta sicurezza agli endpoint mobili e remoti vulnerabili è notoriamente complesso. | KeyGuardian fornisce una soluzione portatile basata su hardware per endpoint, che offre sia ML-KEM integrato per la protezione futura sia OTP indistruttibile per i dati ultra sensibili attuali, gestiti all'interno dello stesso ecosistema. |

Conclusione: raggiungere la cripto-agilità e la sicurezza sovrana

La migrazione alla crittografia post-quantistica è una risposta necessaria a una minaccia tecnologica specifica e prevedibile. Tuttavia, l'obiettivo strategico finale per qualsiasi organizzazione lungimirante non dovrebbe essere una soluzione una tantum, ma l'instaurazione di uno stato permanente di "cripto-agilità". La cripto-agilità è la capacità organizzativa e tecnica di adattarsi rapidamente alle future minacce crittografiche e agli standard in evoluzione senza richiedere un'ulteriore revisione dirompente, pluriennale e costosa dell'intera infrastruttura. L'attuale migrazione al PQC dovrebbe essere vista come il primo importante test della cripto-agilità di un'organizzazione e un'opportunità per sviluppare le policy, i sistemi di inventario e l'architettura modulare necessari per gestire le transizioni future.

L'ecosistema Kryptus BruitBlanc fornisce il toolkit pratico, certificato e integrato non solo per eseguire la migrazione PQC immediata, ma anche per costruire questa base duratura di cripto-agilità. I suoi componenti modulari – il core HSM kNET certificato, il livello di rete flessibile CommGuard e l'endpoint adattabile KeyGuardian – sono progettati per essere gestiti e aggiornati come parte di un sistema coeso, consentendo l'esecuzione di future transizioni crittografiche con una velocità notevolmente maggiore e un rischio inferiore.

Infine, per le organizzazioni pubbliche e di difesa, la scelta di un partner crittografico comporta profonde implicazioni per la sovranità nazionale. In un'epoca di crescente incertezza geopolitica e rischi per la catena di approvvigionamento, affidarsi a soluzioni crittografiche di potenze straniere può introdurre vulnerabilità e dipendenze inaccettabili. BruitBlanc è esplicitamente progettato come una soluzione sovrana, "libera dalle leggi sulla sorveglianza", che offre un percorso chiaro verso un futuro quantistico sicuro che rafforza simultaneamente l'indipendenza tecnologica di una nazione. Garantisce che i segreti più critici di un paese, il fondamento della sua sicurezza e sovranità, rimangano inequivocabilmente sotto il suo controllo, oggi e nell'era quantistica a venire.